Développement back-end : un guide complet

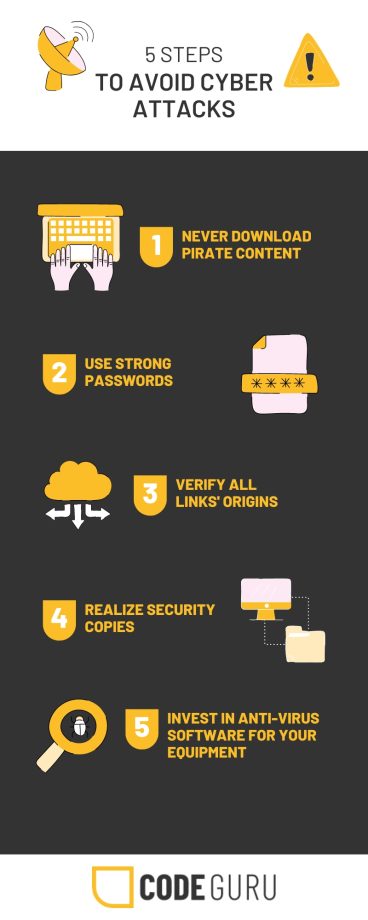

Dans le monde technologique actuel, il est quasiment impossible pour une entreprise de prospérer sans une forte présence numérique. Cette croissance s'accompagne toutefois d'une augmentation des menaces de sécurité web. En effet, les statistiques de 2023 révèlent que plus de 2 000 menaces de sécurité web surviennent chaque jour. Il est donc crucial pour les entreprises de comprendre ces risques et de prendre des mesures proactives pour protéger leurs actifs numériques.

Ce guide complet explore les menaces de sécurité Web les plus courantes, leur impact potentiel sur votre entreprise et les stratégies pour les identifier et les prévenir. En intégrant des solutions sécurisées, le développement web pratiques et réfléchies conception de sites Web, vous pouvez créer des sites Web et des applications qui non seulement offrent d'excellentes expériences utilisateur, mais protègent également les données sensibles, garantissant ainsi que votre entreprise reste résiliente face aux cybermenaces.

20 menaces de sécurité Web les plus courantes

Malware

L'attaque de logiciels malveillants est l'une des menaces de sécurité Web les plus courantes dans laquelle des logiciels malveillants nuisibles sont livrés et installés à l'insu de l'utilisateur final pour causer des dommages à l'ordinateur, au serveur, au client, au réseau informatique ou à l'infrastructure. De plus, il s'agit d'un terme générique désignant divers programmes malveillants, notamment les virus, les ransomwares, les scarewares, les logiciels espions, les logiciels publicitaires, les vers, les chevaux de Troie et les logiciels malveillants sans fichier.

- Objectif des attaques de logiciels malveillants : infiltrer les systèmes, voler des données ou effectuer des activités nuisibles.

- Cible des attaques de logiciels malveillants : les cibles habituelles des attaques de logiciels malveillants incluent des individus, des organisations ou des systèmes spécifiques.

- Moyens d'attaque : les attaques de logiciels malveillants peuvent être effectuées via des fichiers infectés, des pièces jointes à des courriers électroniques ou des logiciels nuisibles.

- Comment prévenir les attaques de logiciels malveillants : [i] Installez un logiciel antivirus. [ii] Mettez toujours à jour le logiciel. [iii] Soyez prudent avec les pièces jointes des e-mails. [iv] Sauvegardez régulièrement les données.

L'hameçonnage

Le phishing est un type d'attaque d'ingénierie sociale par lequel l'attaquant se fait passer pour une organisation ou une personne réputée dans diverses formes de communication [e-mail, message instantané, message texte] pour inciter la victime à partager des informations personnelles. De plus, en se faisant passer pour quelqu'un d'autre et en faisant des offres alléchantes, l'agresseur attire la victime de la même manière qu'un pêcheur utilise un appât pour attraper du poisson.

- Objectif du phishing : tromper les individus en leur faisant révéler des informations sensibles.

- Cible du phishing : les cibles habituelles du phishing incluent des individus ou des employés d'entreprises réputées.

- Moyens d'attaque : le phishing est effectué via des e-mails trompeurs ou des sites Web se faisant passer pour des sources fiables.

- Comment prévenir le phishing : [i] Vérifiez toujours les expéditeurs d'e-mails. [ii] Soyez prudent avec les liens et les pièces jointes des e-mails. [iii] Éduquez les employés sur le phishing.

Attaque de force brute

Une attaque par force brute est une méthode de piratage par laquelle l'attaquant devine le nom d'utilisateur et les informations de connexion pour obtenir un accès non autorisé. Dans cette méthode de cybercriminalité, les attaques sont effectuées par force brute, c'est-à-dire qu'elles tentent d'entrer de force dans le compte par des essais et erreurs rigoureux. Bien qu'il s'agisse d'une forme ancienne de cyberattaque, il s'agit de l'une des méthodes les plus simples et les plus fiables parmi les pirates informatiques et elle gagne à nouveau en popularité en raison de l'augmentation du travail à distance.

- Objectif de l'attaque par force brute : obtenir un accès non autorisé en devinant des mots de passe ou des clés.

- Cible : les cibles habituelles des attaques par force brute sont les comptes d'utilisateurs, les fichiers cryptés ou les systèmes sécurisés.

- Moyens d'attaque : l'attaque Brute Force utilise des outils automatisés pour essayer de nombreuses combinaisons.

- Comment prévenir les attaques par force brute : [i] Utilisez des mots de passe forts et uniques et activez l'authentification multifacteur. [ii] Limitez les tentatives de connexion.

Ingénierie sociale

À la base, l’ingénierie sociale n’est pas une cyberattaque, mais plutôt un large éventail d’activités malveillantes qui exploitent l’erreur humaine pour accéder à des informations sensibles. L’ingénierie sociale est une savante combinaison de persuasion et de manipulation pour tromper des cibles innocentes. L’ingénierie sociale étant basée sur la psychologie et les erreurs humaines, on l’appelle aussi « piratage humain ».

- Objectif de l'ingénierie sociale : manipuler des individus ou des organisations pour révéler des informations sensibles.

- Cible : les cibles habituelles de l'ingénierie sociale incluent les individus, les employés au sein des organisations, voire des organisations entières.

- Moyens d'attaque : les ingénieurs sociaux utilisent diverses techniques pour tromper et susciter la peur, l'inquiétude ou l'urgence, notamment le phishing, les prétextes, l'usurpation d'identité, les appâts et les contreparties.

- Comment prévenir l'ingénierie sociale : [i] Vérifiez l'identité, en particulier lorsque vous demandez des informations privées. [ii] Utilisez une authentification forte. [iii] Soyez prudent en ligne. [iv] Vérifiez les demandes. [v] Éduquez les employés sur l'ingénierie sociale.

Attaque de botnets

Un botnet est un groupe d’appareils compromis reliés entre eux pour effectuer des activités nuisibles. Il est contrôlé par un cybercriminel ou un bot-herder dans un environnement distant. Lors d'une attaque par botnets, le pirate informatique injecte des logiciels malveillants nuisibles sur l'appareil pour les transformer en « robots zombies ». De telles attaques constituent une menace plus grande car elles permettent au pirate informatique d’effectuer un grand nombre d’actions en même temps. Les attaques de botnet sont généralement menées à des fins de grattage intense, de DDoS et d'autres cybercrimes à grande échelle.

- Objectif de l'attaque Botnet : lancer des attaques DDoS, voler des données, propager des logiciels malveillants, envoyer du spam et d'autres cybercrimes.

- Cible : les cibles habituelles des attaques de botnet incluent les sites Web [pour les attaques DDoS], les utilisateurs d'ordinateurs individuels [pour le vol de données ou la propagation de logiciels malveillants], les organisations [pour les violations de données ou l'espionnage d'entreprise] et les composants d'infrastructure tels que les routeurs et les appareils IoT [pour la perturbation du réseau] .

- Moyens d'attaque : l'attaque par botnet implique généralement la compromission [infecter les appareils avec des logiciels malveillants], le commandement et le contrôle [contrôler à distance les botnets via un serveur de commande et de contrôle], l'exécution [les botnets exécutent les commandes des pirates informatiques] et la propagation [certains botnets ont des capacités d'auto-propagation grâce auxquelles ils infecter d’autres appareils sur le même réseau ou exploiter des failles pour se propager davantage].

- Comment prévenir les attaques de botnet : [i] Utilisez un logiciel de sécurité [ii] Mettez régulièrement à jour les logiciels [iii] Mettez en œuvre des outils de surveillance du réseau [iv] Configurez des pare-feu [v] Activez l'authentification forte [vi] Segmentez les systèmes critiques des systèmes moins critiques pour limiter l'impact [ vii] Effectuer des audits et des analyses de sécurité réguliers. [viii] Éduquer les employés et les utilisateurs.

Attaques par déni de service distribué [DDoS]

Déni de service distribué, également connu sous le nom d'attaque de réseau distribué. Il s'agit d'un cybercrime dans lequel l'attaquant inonde un serveur de trafic Internet pour empêcher l'accès aux utilisateurs légitimes.

- Objectif des attaques DDoS : perturber les services en ligne en les submergeant de trafic.

- Cible : les cibles habituelles des attaques DDoS incluent les sites Web, les services en ligne ou l'infrastructure réseau.

- Moyens d'attaque : les DDoS sont déployées par des botnets générant des volumes de trafic massifs.

- Comment prévenir les attaques DDoS : [i] Utilisez les services d'atténuation DDoS [ii] Configurez les pare-feu [iii] Surveillez le trafic réseau pour détecter toute activité suspecte.

Attaques par injection SQL

L'attaque par injection SQL ou SQLi est l'une des cyberattaques les plus courantes. Le langage de requête structuré [SQL] est un langage conçu pour communiquer avec des bases de données. Depuis sa création dans les années 1970, SQL est devenu un standard pour de nombreuses bases de données commerciales et open source. Dans les attaques SQLi, l'attaquant injecte des requêtes SQL nuisibles sur des bases de données à l'aide d'instructions SQL spécialement conçues, pour récupérer des informations sensibles. Une injection SQL réussie peut permettre à l'attaquant d'exploiter des données privées, de modifier les données de la base de données [insérer/mettre à jour/supprimer], d'exécuter des opérations administratives sur la base de données, de récupérer des données et, dans certains cas, d'ordonner des commandes sur le système d'exploitation.

- Objectif des attaques SQLi : exploiter les vulnérabilités des bases de données pour manipuler ou voler des données.

- Cible : la cible habituelle des attaques SQL sont les applications Web qui interagissent avec les bases de données.

- Moyens d'attaque : l'attaque SQLi est déployée en saisissant du code SQL nuisible dans les champs de saisie.

- Comment prévenir les attaques SQLi : [i] Implémentez un système de validation des entrées [ii] Utilisez des requêtes paramétrées [iii] Mettez toujours à jour le logiciel.

Attaques par script intersite [XSS]

Le cross-site scripting, également connu sous le nom de XSS, est une cyberattaque par laquelle l'attaquant injecte des scripts nuisibles sur des sites Web légitimes. Le script s'exécute dès que la victime charge le site. Il permet à l'attaquant de se faire passer pour un utilisateur victime, d'effectuer des actions pouvant être effectuées par l'utilisateur et d'accéder aux données de l'utilisateur. En termes plus techniques, le cross-site scripting est également une attaque par injection de code côté client.

- Objectif des attaques XSS : voler des données, des cookies de session ou effectuer des actions au nom de la victime sans son consentement.

- Cible : les cibles habituelles des attaques XSS sont les sites Web et leurs utilisateurs. Tout site Web qui autorise le contenu généré par l'utilisateur ou ne valide pas correctement les entrées est vulnérable aux attaques XSS. De plus, les utilisateurs qui visitent des sites Web compromis peuvent devenir des victimes.

- Moyens d'attaque : les attaques XSS se produisent de plusieurs manières, notamment par le biais de magasins XSS, de XSS réfléchis et de XSS basés sur DOM.

- Comment prévenir les attaques XSS : [i] Mettre en œuvre une validation stricte des entrées [ii] Écoder le contenu généré par l'utilisateur [iii] Utiliser les en-têtes de la politique de sécurité du contenu [USP] [iv] Mettre régulièrement à jour le logiciel [v] Effectuer régulièrement des évaluations de sécurité [vi] Utiliser le Web Pare-feu d'application [WAF] [vii] Éduquer les utilisateurs sur les attaques XSS.

Attaques de l'homme du milieu [MITM]

Man-in-the-Middle ou MITM est une attaque d’écoute clandestine ou d’écoute électronique. Cela implique que l'attaquant interfère avec une conversation ou un transfert de données entre deux parties et se fait passer pour l'un des deux participants légitimes. L'attaquant peut intercepter une conversation entre deux personnes, deux systèmes ou une personne et un système.

- Objectif des attaques MITM : interférer ou potentiellement modifier les communications, collecter des informations sensibles [informations de connexion, informations de cuisson] et convaincre la victime d'effectuer des actions spécifiques [modification des informations de connexion, réalisation de transactions, lancement de virements bancaires].

- Cible : Toute communication réseau.

- Moyens d'attaque : l'attaque MITM peut être déployée de plusieurs manières, notamment l'usurpation d'ARP, l'usurpation de DNS, l'usurpation de DNS et les points d'accès Wi-Fi malveillants.

- Comment prévenir les attaques MITM : [i] Utilisez des connexions sécurisées et cryptées [HTTPS] [ii] Soyez prudent lorsque vous êtes connecté à des réseaux inconnus.

Exploit Zero-Day

Les exploits Zero Day sont l'un des types les plus graves de cyberattaques.

- Objectif de Zero-Day Exploit : profiter de failles inconnues pour y accéder.

- Cible : les cibles habituelles des exploits Zero Day incluent les systèmes ou les appareils dotés de logiciels ou de matériels vulnérables.

- Moyens d'attaque : les exploits Zero Day sont réalisés en développant ou en acquérant du code d'exploitation.

- Comment prévenir les exploits Zero-Day : [i] Appliquez régulièrement des correctifs de sécurité. [ii] Utilisez des systèmes de détection d'intrusion et la segmentation du réseau.

Cryptojacking

Le cryptojacking ou crypto mining malveillant est une cyberattaque par laquelle le pirate informatique détourne l'appareil de la victime [ordinateur de bureau, ordinateur portable, smartphone et même serveurs] pour extraire illégalement de la cryptomonnaie.

- Objectif du Cryptojacking : Générer des profits en cryptomonnaies à l’insu ou sans le consentement de la victime.

- Cible : Les cibles habituelles du cryptojacking sont les utilisateurs d’ordinateurs individuels ; cependant, les organisations et les sites Web peuvent également être affectés.

- Moyens d'attaque : le cryptojacking est effectué via diverses méthodes, notamment des scripts nuisibles, des logiciels malveillants et l'exploitation minière basée sur un navigateur.

- Comment prévenir le cryptojacking : [i] Utiliser des bloqueurs de publicités [ii] Installer et mettre à jour un logiciel antivirus [iii] Mettre régulièrement à jour le logiciel [iv] Surveiller l'utilisation du processeur [v] Utiliser des mesures de sécurité réseau strictes [vi] Mettre en œuvre une police de sécurité du contenu [CSP] en-têtes sur le site Web [vii] Éduquer les employés et les utilisateurs.

Menaces de sécurité des réseaux sans fil

De telles menaces de sécurité Web peuvent nuire à la confidentialité, à l'intégrité et à la disponibilité des données transférées entre les réseaux sans fil.

- Objectif des menaces pour la sécurité des réseaux sans fil : compromettre la sécurité des réseaux sans fil ou exploiter les failles des technologies sans fil.

- Cible : les cibles habituelles des menaces à la sécurité des réseaux sans fil incluent les réseaux Wi-Fi domestiques, les réseaux d'entreprise, les réseaux Wi-Fi publics, les appareils Bluetooth et NFC et les points d'accès sans fil [AP].

- Moyens d'attaque : les menaces à la sécurité des réseaux sans fil peuvent être déployées de plusieurs manières, notamment les écoutes clandestines [reniflage], les points d'accès malveillants, les attaques par déni de service [DoS], le piratage de mots de passe, les attaques de l'homme du milieu, les attaques jumelles maléfiques et les vulnérabilités Bluetooth. , attaques NFC, conduite de guerre, craquage WEP et WPA, exploitation du protocole de cryptage, injection de paquets et attaques EAP.

- Comment prévenir les attaques de sécurité des réseaux sans fil : [i] Utilisez un cryptage fort. [ii] Mettez régulièrement à jour le micrologiciel. [iii] Créez des mots de passe forts et uniques et activez l'authentification multifacteur, lorsque cela est possible. [iv] Segmentez les systèmes critiques des systèmes moins critiques pour limiter l'impact. [v] Utiliser des systèmes de détection d'intrusion [IDS] [vi] Effectuer des audits de sécurité réguliers.[vii] Et enfin, éduquer les utilisateurs sur les meilleures pratiques sans fil.

Devinette de mot de passe

On parle de devinette de mot de passe lorsqu'un pirate informatique tente de deviner les noms d'utilisateur et les mots de passe des utilisateurs en utilisant des informations obtenues grâce à des violations de données. De plus, les attaquants profitent de ces informations et tentent de les utiliser sur plusieurs plateformes dans l’espoir de se connecter au plus grand nombre de plateformes en ligne possible. Ils cherchent à exploiter les données provenant de violations de données sur plusieurs sites, et ils y parviennent efficacement, notamment lorsque les utilisateurs utilisent les mêmes mots de passe sur différents réseaux.

- Objectif de la recherche de mot de passe : accéder à autant de comptes que possible en utilisant les informations utilisateur obtenues lors de violations de données.

- Cible : Les cibles habituelles de la recherche de mots de passe impliquent tout groupe d'individus dont les informations ont été divulguées à la suite de violations de données sur un site Web donné.

- Comment prévenir : [i] Premièrement, l'utilisation de mots de passe faibles sur plusieurs sites n'est pas recommandée, comme Facebook et Twitter, car cela pourrait augmenter le danger de ces attaques. [ii] De plus, pour établir plus de protection contre ce type d'attaque, les développeurs Web proposent d'utiliser des mots de passe plus forts et uniques sur chaque plateforme.

Ransomware

Les ransomwares sont l’une des menaces de sécurité Web les plus courantes et gagnent en popularité dans les pays développés. Ce type d'attaque s'adresse aux entreprises qui s'appuient sur des logiciels pour mener à bien leurs opérations régulières. Les ransomwares obligent les victimes à payer des frais pour accéder à leurs appareils. De plus, le pirate informatique menace de l’effacer entièrement.

- Objectif du ransomware : Obtenir un accès complet à l'ordinateur de la victime et crypter ses données afin qu'elles ne soient plus accessibles à l'utilisateur. Pour que l'utilisateur puisse accéder à ses données, il doit payer de l'argent à l'attaquant.

- Cible : les ransomwares ciblent les entreprises qui dépendent de l'exécution de leurs activités commerciales sur leurs appareils électroniques. Ils peuvent également cibler des individus s’ils sont infectés par le logiciel malveillant.

- Moyens d’attaque : ce type d’attaque peut être effectué de plusieurs manières, mais est principalement effectué via Internet. Lorsque les utilisateurs téléchargent des fichiers via une source inconnue, il existe un risque que le logiciel malveillant soit téléchargé via cette source. Les utilisateurs infectés peuvent également transmettre le logiciel malveillant s'ils connectent leurs appareils infectés à d'autres appareils.

- Comment prévenir : Les attaques de ransomware sont difficiles à détecter à leurs débuts et ont continué à évoluer au cours des deux dernières années. Pour réduire les risques de cette attaque, les développeurs Web recommandent de se concentrer sur les méthodes de prévention qui incluent [i] la formation de votre personnel. [ii] De plus, la mise en œuvre de protocoles de sécurité solides pourrait renforcer la sécurité.

Reprise de compte d'entreprise

Le piratage de compte d'entreprise est un type de vol d'entité commerciale qui implique un attaquant qui tente de se faire passer pour une entreprise légitime et d'accéder au compte de cette entreprise. L'attaquant envoie ensuite les fonds de l'entreprise sur son compte et tente de voler des informations sur les clients de l'entreprise pour poursuivre le processus.

- Objectif du piratage de compte d'entreprise : permettre aux attaquants d'accéder aux comptes bancaires de l'entreprise et d'autoriser des fonds sur leurs comptes. Ils profitent également de cet avantage pour accéder aux informations sensibles des clients de l’entreprise.

- Cible : les institutions qui disposent de faibles garanties de sécurité et d'un contrôle minimal de leurs systèmes bancaires sont les cibles. La cible de l'attaque s'élargit une fois que l'attaquant obtient plus d'informations sur ses clients.

- Moyens d'attaque : ce type d'attaque est généralement effectué par le biais de logiciels malveillants infectés sur un ordinateur par courrier électronique ou sur des sites Web et déguisés sur l'ordinateur en logiciel légitime.

- Comment prévenir : [i] L'ajout de couches d'authentification aux méthodes de paiement des entreprises, telles que la biométrie, est un moyen de réduire les risques de cette attaque. [ii] Former les employés à être plus conscients des risques de sécurité en ligne. [iii] Et enfin, effectuer des analyses de sécurité mensuelles devrait réduire les risques d'attaque.

Attaques de la chaîne d'approvisionnement

Une attaque de chaîne d'approvisionnement est un type de menace de sécurité Web qui cible les fournisseurs tiers qui proposent leurs logiciels et services cruciaux dans le système de chaîne d'approvisionnement. Les attaques contre la chaîne d'approvisionnement sont dangereuses car les logiciels compromis par des logiciels malveillants ont été signés et certifiés par des fournisseurs de confiance. Il est donc peu probable que l’utilisateur sache que le logiciel téléchargé est infecté par un logiciel malveillant.

- Objectif des attaques de la chaîne d’approvisionnement : L’objectif d’une chaîne d’approvisionnement est d’infiltrer les points faibles. Ils attaquent la chaîne d’approvisionnement de l’organisation pour accéder à des ressources commerciales précieuses.

- Cible : La cible habituelle implique les entreprises du secteur financier ou du secteur gouvernemental.

- Moyens d'attaque : ce type d'attaque vise à introduire des logiciels malveillants dans des logiciels dotés d'un protocole de sécurité plus faible. Le logiciel infecté est ensuite distribué aux entreprises auxquelles le logiciel malveillant se propage, accédant ainsi à des informations sensibles.

- Comment éviter : [i] Effectuez une diligence raisonnable auprès de vos fournisseurs de logiciels pour vous assurer que les mesures de sécurité appropriées sont en place en examinant les protocoles de sécurité, les certifications et les procédures de sécurité.

Menaces d'initiés

Une menace interne implique un individu qui se trouve au sein d’une organisation et a accès à des informations précieuses sur l’organisation. De plus, les menaces internes peuvent potentiellement causer des dommages importants à l’organisation, car l’individu a accès à des informations sensibles.

- Objectif des menaces internes : Il existe de nombreuses raisons pour cette forme d'attaque, qui peuvent inclure la cupidité ou la malveillance au sein du personnel d'une entreprise.

- Cible : la cible d'une menace interne est généralement les informations sensibles détenues au sein d'une organisation.

- Moyens d'attaque : les menaces internes prennent généralement la forme d'une tentative de l'initié de s'emparer d'informations confidentielles. Il peut inclure des données clients et des données financières pour leur utilisation ou pour les vendre à des entreprises concurrentes.

- Comment prévenir : [i] Les organisations doivent être formées pour identifier ces menaces. Cela les aidera à identifier les cas où les données sont manipulées ou utilisées à mauvais escient au sein de l'organisation.

Malvertising

La publicité malveillante profite de la publicité en ligne normale en distribuant du code malveillant via des réseaux publicitaires légitimes. Bien que cela semble être une publicité fiable via des publicités pop, des publicités payantes et des bannières

- L'objectif du Malvertising : Distribuer des logiciels malveillants via des publicités. De plus, il est envoyé à des individus sans méfiance et accède à leur réseau informatique et à leurs données.

- Cible : la publicité malveillante cible généralement tout visiteur en ligne qui clique sur l'annonce de l'attaquant. L'attaquant peut cibler ses publicités de manière démographique, géographique ou même par type d'appareil.

- Moyens d'attaque : Tout d'abord, l'attaquant crée une publicité qui incite les utilisateurs à cliquer dessus.

- Comment prévenir : Les deux moyens les plus courants de prévenir la publicité malveillante sont [i] premièrement l'installation d'un bloqueur de publicités. Un bloqueur de publicités peut empêcher le chargement de publicités sur une page Web. Cela inclut les publicités mises en œuvre dans le réseau publicitaire. [ii] De même, une autre méthode consisterait à télécharger un antivirus fiable. Afin qu’il puisse identifier et supprimer les logiciels malveillants en cas d’infection.

Attaque persistante avancée

Une attaque APT est soigneusement planifiée pour échapper aux mesures de sécurité et passer inaperçue sans être détectée.

- Objectif des attaques APT : L'objectif d'une attaque APT implique que l'attaquant reste indétectable dans un réseau sécurisé. En outre, ils le font pendant une période prolongée afin d’obtenir autant d’informations que possible.

- Cible : la cible d'une attaque APT implique généralement de grandes organisations. Ils ciblent des informations précieuses telles que des données financières ou d’autres informations sensibles.

- Moyens d'attaque : Premièrement, les attaquants tentent généralement d'envoyer des e-mails de spear phishing. Ils l'envoient généralement aux cadres supérieurs d'une organisation dans l'espoir de propager le logiciel malveillant. Une fois le réseau de l'organisation infecté, les attaquants collectent des informations de compte et des informations d'identification au sein de l'organisation. Et enfin, ils utilisent ces informations pour accéder à des informations sécurisées et voler des informations précieuses à l’organisation.

- Comment prévenir : en général, un pare-feu d'application Web peut réduire les risques de ces attaques car il surveille le trafic entrant et sortant de l'application Web.

Pilotez par les téléchargements

- Objectif des téléchargements drive-by : l'objectif d'un téléchargement drive-by est d'infecter un utilisateur avec un logiciel malveillant. Ils l'utilisent pour accéder à leurs informations personnelles.

- Cible : les téléchargements intempestifs peuvent arriver à toute personne se retrouvant sur un site Web suspect. Quiconque tombe sur ces sites est la cible.

- Moyens d'attaque : lorsqu'un utilisateur accède à une page Web infectée, il télécharge automatiquement les fichiers. Ils le font à l’insu de l’utilisateur. Même les liens via des e-mails peuvent déclencher un téléchargement automatique sur l'ordinateur de la victime.

- Comment prévenir : Tout d’abord, vous renseigner sur les dernières méthodes permettant de réaliser cette attaque peut réduire les risques d’attaque. De plus, l’installation d’un logiciel de filtrage Web peut également empêcher les sites Web malveillants de télécharger automatiquement des fichiers.

Conseils pour réduire l’impact des menaces de sécurité Web